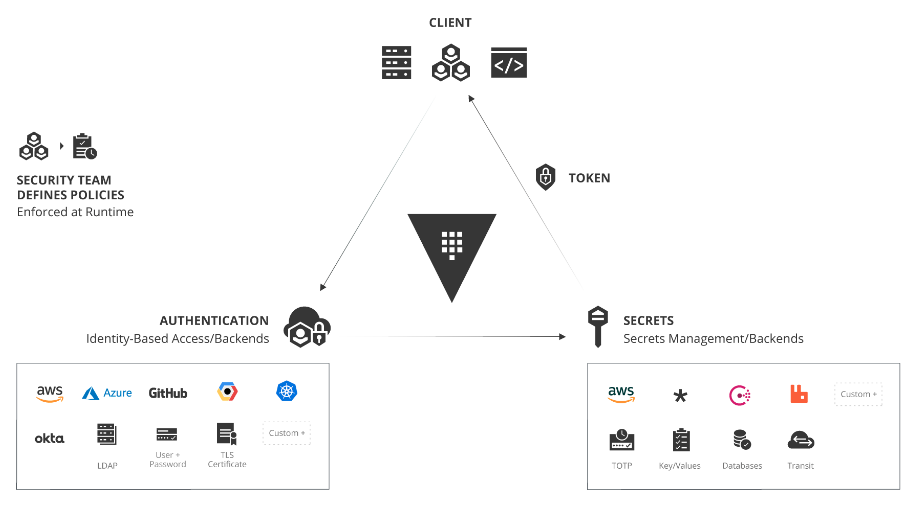

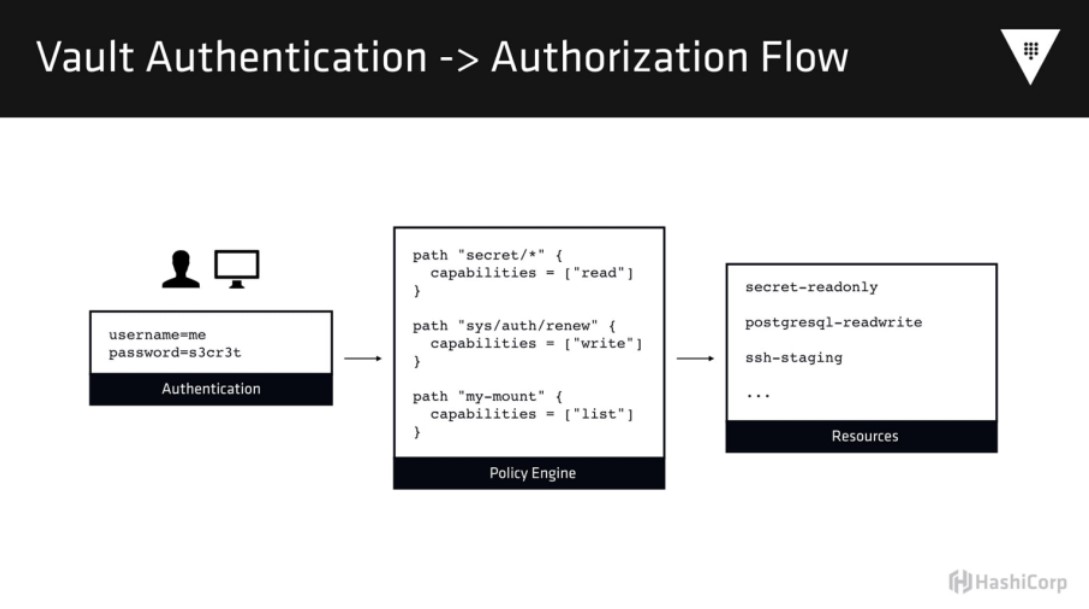

Vault 可以在動態基礎架構中,保護、儲存、控制對密碼、證書、加密金鑰和其他敏感性資料的訪問。其安全模式基於訪問身份與安全防護原則為依據,任何用戶或機器都必須經過身份驗證,藉此定義他們能做的事情。

100+

可整合的雲與 App

10,000+

每日不重複產出的金鑰

90%

機密管理的時間減少

為什麼選擇 Vault

降低數據暴露風險

透過單一工作流和 API,使用 Vault 的集中管理和加密金鑰,對傳輸中和靜止的敏感性資料進行加密

降低漏洞攻擊風險

將機密資訊集中在 Vault,並以身份為標準嚴格控制訪問

提高生產效率

開發團隊能夠在應用程式交付過程中自動使用機密, 並透過單一 API 以編程方式保護敏感性資料,以一致的工作流及加密標準提高生產力

Vault 的工作流程

1

Adopt -

採用中心化的機密管理方式來減少機密暴露的風險

2

Build -

建立企業支援的機密管理系統,實現應用程式交付的自動化,並以編程方式快速消化機密

3

Standardize -

透過加密工作負載將 Vault 標準化為軟體及服務(Vault as a service)

4

Innovative -

透過更進階的資料安全工作負載來保護最敏感的機密資訊

Vault 的使用場景

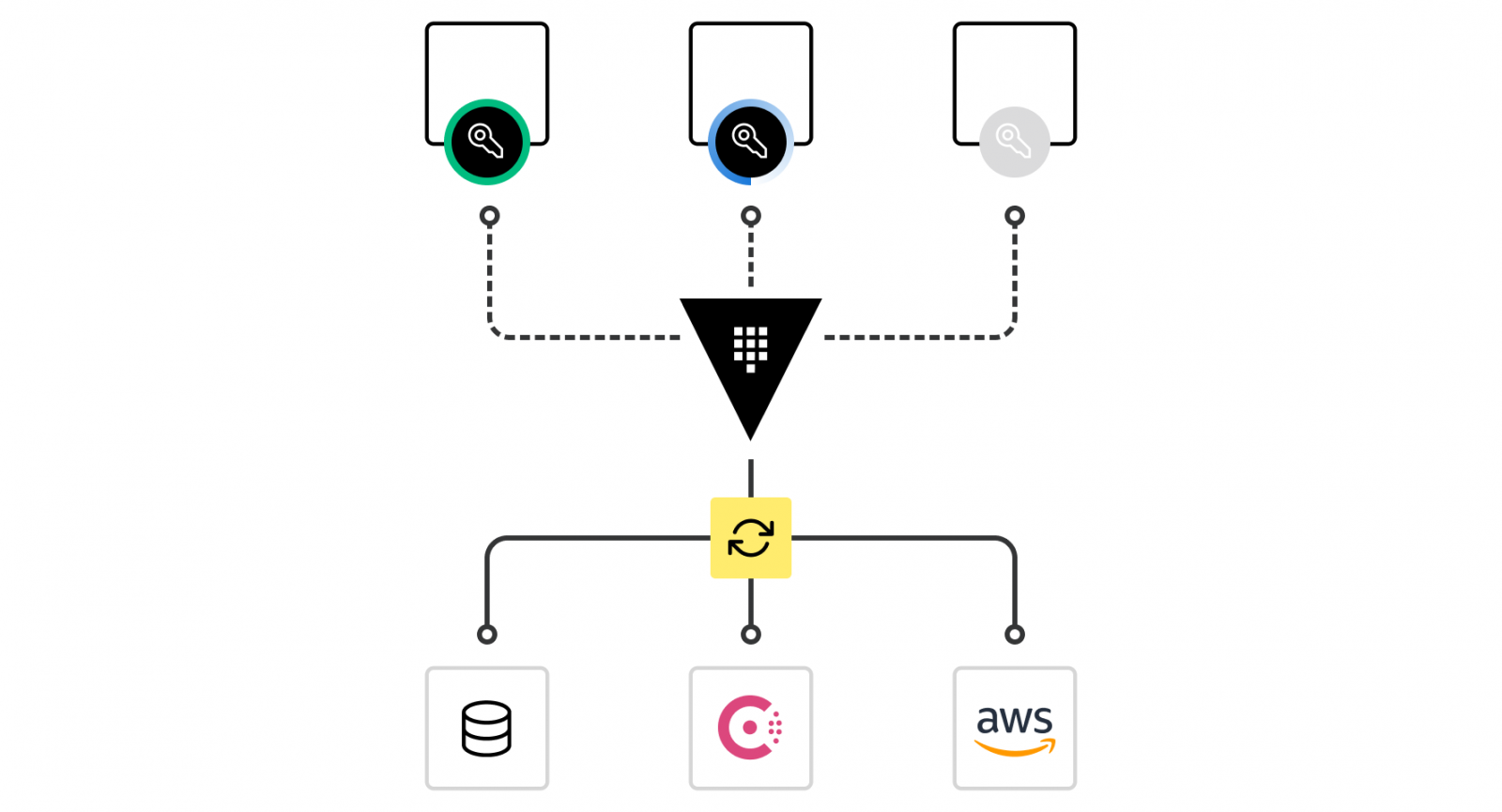

機密管理

集中存儲、訪問和分發動態機密,像是權杖、密碼、證書、加密金鑰

- 機密存儲 Vault Secret Engines

無需部署複雜的系統,就能安全的存取憑據、金鑰和其他類型的機密 - 動態機密 Dynamic secrets

Vault 給予動態權杖(而非憑據)來保證訪問的安全性

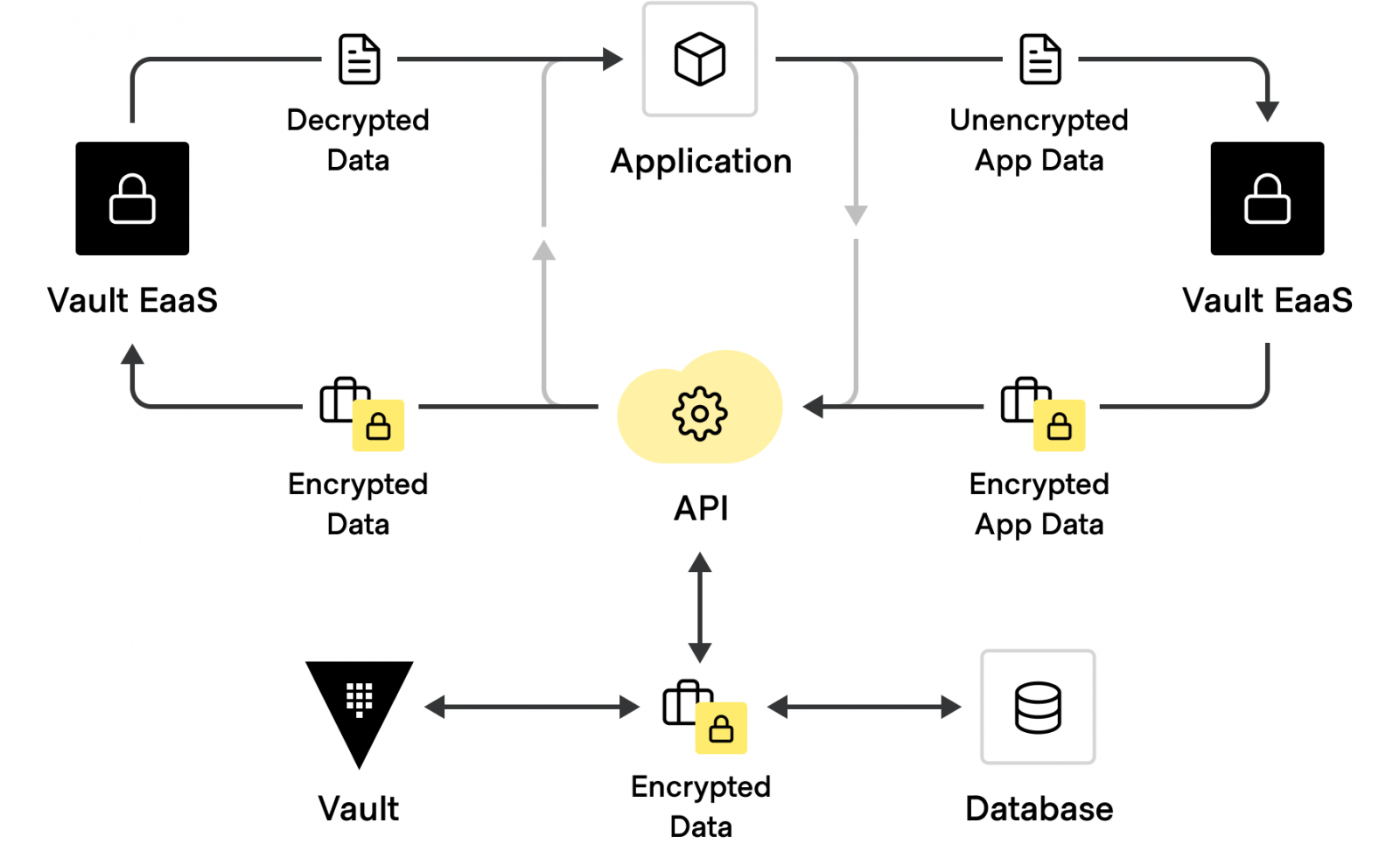

應用程式資料加密

透過集中的金鑰管理和用於加密 / 解密資料的 API 確保應用程式資料的安全

- API-driven encryption

使用 Transit 加密引擎來處理加密、解密應用程式資料及加密簽名,可以讓使用者和應用程式在沒有金鑰管理基礎架構的情況下執行加密工作負載 - Encryption key rolling

在分散式基礎設施中更新和滾動金鑰,同時保留解密加密資料的能力

存取控制

- 透過訪問控制表(ACL)以一行程式碼控制多個憑證和應用程式的 RBAC(基於角色的訪問控制)

- 使用哨兵策略(Sentinel policy) 進一步要求用戶通過指定的身份驗證方法來進行連接或訪問特定機密

Vault 各版本功能比較

| Open Source (OSS) | Cloud | Enterprise |

|

所有 OSS 功能 加上...

|

所有 Cloud 功能 加上...

|

| 免費 | $0.03 / 小時 起 | 聯絡我們了解更多 |

最新資訊

-

【媒體報導】數位時代:容器化時代來臨,蓋亞資訊從培訓課程、容器安防跟專業服務三大機制助企業創新轉型

當黑天鵝、灰犀牛成新常態,以容器化技術打造雲端就緒(Cloud Ready)系統環境是卓越企業刻不容緩的議題,蓋亞資訊從三面向助企業提升對容器的掌握度。 -

MongoDB 是什麼?5分鐘帶你了解 MongoDB 的5大特性與好處

現今有越來越多的國際企業,例如:Adobe、Cisco、ebay、Facebook、Google等,都是MongoDB的使用者。這些企業為什麼選擇使用MongoDB來取代MySQL?MongoDB的特性是什麼?在不同雲端平台上的應用,能帶來哪些好處?現在就讓我們來為你一一解惑! -

10 分鐘上手 Terraform 與 Fargate!寫好的程式碼換環境不再水土不服,想完美移植給同事部署不是夢

今天我們的資深工程師 Barry,就要向你說說 Terraform 與 Fargate 相遇的故事,並直接 demo 如何使用 AWS Portal 建立出一套 ECS cluster 與 Nginx 的 Fargate,再教你用 Terraform 部署一次,只要 10 分鐘就能讓你在未來的開發路上事半功倍!