Google SecOps - 現代化資安維運平台

蓋亞資訊提供基於 Google 規模的雲端原生 SIEM 與 SOAR 整合方案。結合 Mandiant 頂尖威脅情資與 Gemini AI 技術,解決傳統地端 SIEM 效能受限與儲存成本高昂的痛點,實現海量日誌的即時偵測與自動化回應。

現代化安全運維模式 ( SecOps Modernization )

.png)

現代安全運維 SecOps 整合架構

強化資安監控及事件回應的能力 (支援地端及多雲)

.png)

使用 Google SIEM/SOAR 強化 SecOps 能力與反應速度

.png)

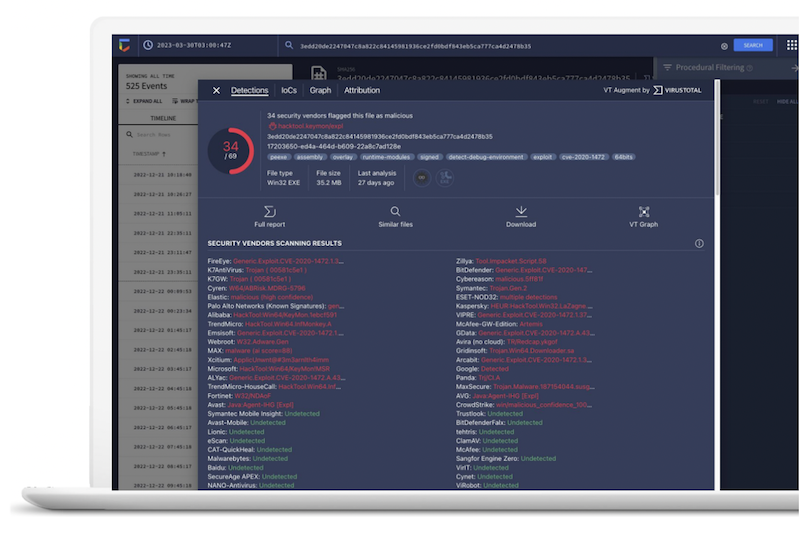

整合威脅情資 ( VirusTotal , 第三方威脅情資)

- Google Cloud Threat Intelligence 原廠研究人員針對雲平台及作業系統 ( Linux & Windows ) 建置和維護的威脅情資

- VirusTotal 結合全球共享最豐富、即時的惡意軟體資料庫,分析可疑文件、網域、IP 和 URL,以檢測惡意軟件和其他漏洞

- 將自己的威脅情報源透過 API 整合至 Google SecOps

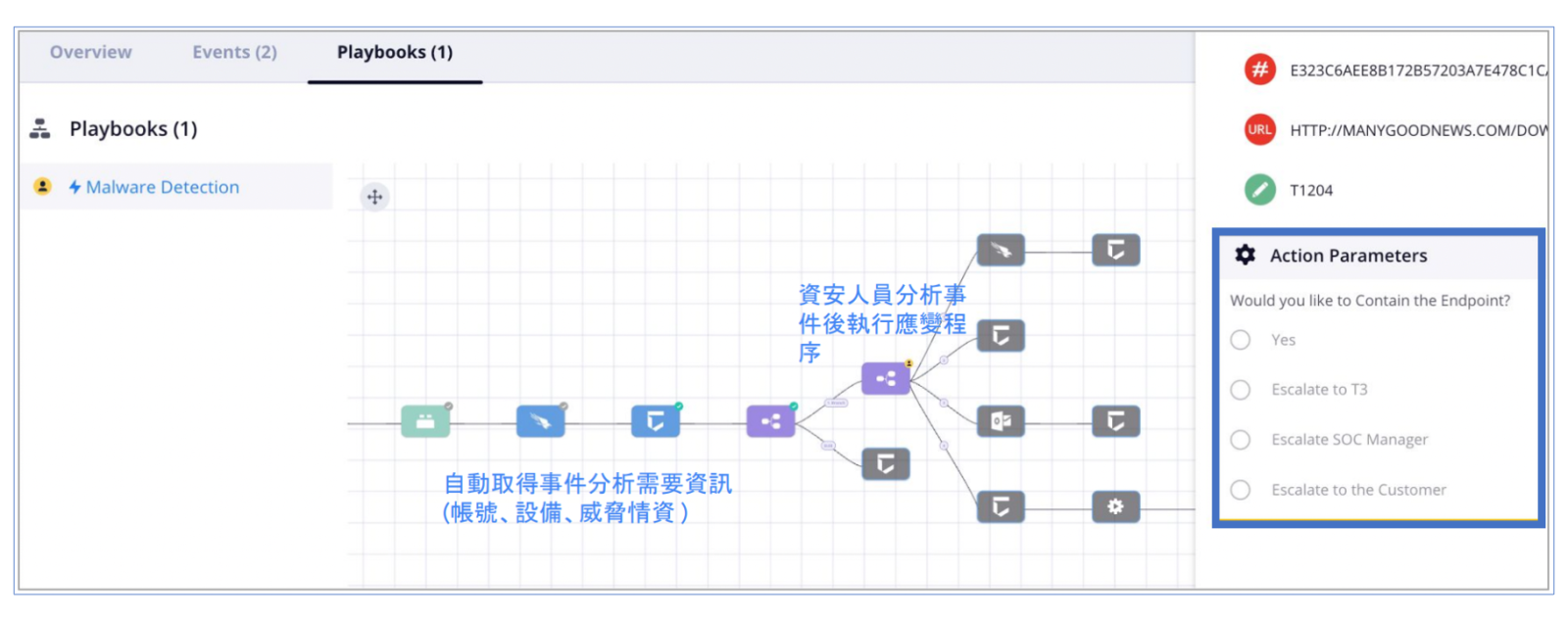

事件分析及自動化響應腳本 ( Playbook )

SOAR 儀表板與報表

快速檢視資安監控中心 ( SOC ) 效能指標與 KPI

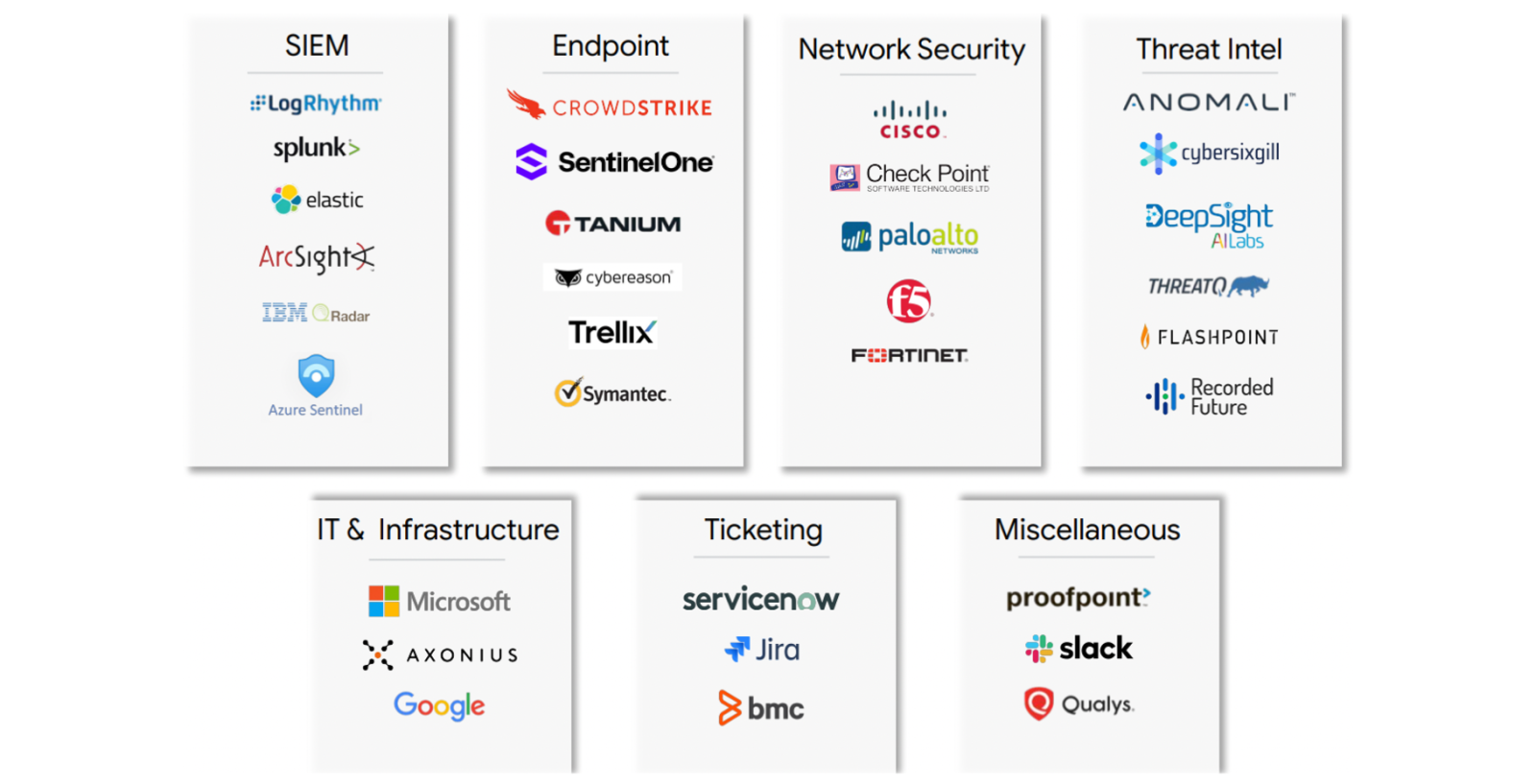

支援整合超過 300 種第三方品牌事件回應

異常網路行監測 UEBA Detection

( User entity and behavior analytics )

網路流量分析

使用者大量下載或上傳檔案

員工登入

使用者登入國家/地區、裝置、時間

身份驗證

設備/用戶登入失敗、暴力破解

可疑行為

單一使用者觸發大量警報 (連線被阻擋、檢測到惡意軟體)

Gemini 生成式 AI 在 SecOps 的應用情境

|

|

AI - Powered Capabilities |

Examples |

|

事件調查 Investigation |

Case & Search summarization Natural language search Contextual Investigation Assistance Malware Analysis |

“Show me all registry key changes for [machine] in the last week” “Did any users with admin privileges download [file] from [domain] in the last month?” “Are there similar cases/alerts?” |

|

資安監控 Detection |

ML-based Confidence-score Natural language detection rule creation |

“Create a rule to detect [event] activity with a risk score of 75” |

|

事件回應 Response |

Recommended response actions Natural language playbook building |

“Build a playbook for this alert that does… if X than do Y, otherwise do..” |

| 威脅獵捕 Threat Hunting |

Threat summaries Natural language threat hunts |

“Find IOCs related to [campaign] in my network” |

Google SecOps 的優勢

快速事件搜尋

不受限於硬體效能和 Indexing 能力

提供高效能搜尋功能,當日誌量增加依然能提供高效能搜尋無需做冷熱資料轉換

資料長期保存

預設保存匯入日誌一年 (含原始日誌、Parsed UDM 解析日誌)。可設定將超過一年的日誌自動匯出到GCP Cloud Storgae,低成本長期保存日誌。

雲端彈性架構

SaaS 解決方案,減少 SIEM/SOAR 基礎設施運維以及硬體資源擴充

內建整合 Gemini AI

日誌解析

提供內建日誌解析功能,常用資安大廠資安解決方案均有支援

自動化事件分析回應

內建提供 SOAR 功能無需額外加購。提供事件管理、資訊豐富化、Playbook 自動化流程結合資安設備對資安事件快速分析及處理,減少人工操作處理時間。

費用